织梦DedeCMS后台文件任意上传漏洞修复方案

漏洞

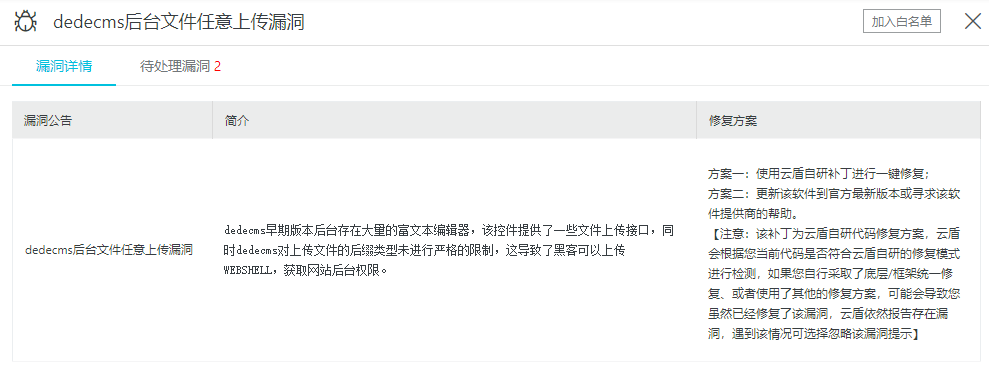

dedecms后台文件任意上传漏洞

简介

dedecms早期版本后台存在大量的富文本编辑器,该控件提供了一些文件上传接口,同时dedecms对上传文件的后缀类型未进行严格的限制,这导致了黑客可以上传WEBSHELL,获取网站后台权限。

文件

/dede/media_add.php

修复

打开 /dede/media_add.php 找到 大概在70行

$fullfilename = $cfg_basedir.$filename;在它上面加入

if(preg_match('#\.(php|pl|cgi|asp|aspx|jsp|php5|php4|php3|shtm|shtml)[^a-zA-Z0-9]+$#i', trim($filename)))

{

ShowMsg("你指定的文件名被系统禁止!",'javascript:;');

exit();

}说明

自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了该漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示

文章评论 (1)

-

哥们竟如此优秀,漏洞修复都能解决